Nos hemos quedado de piedra al conocer el funcionamiento de KRACK. Hablamos de la herramienta capaz de hackear redes WiFi con WPA 2. Si sí, ¡lo que oyes! En su día, te contamos cómo descifrar claves WiFi desde Android, pero esto está a otro nivel.

Desde siempre se ha dicho que la encriptación de las redes WiFi WPA2 es totalmente segura. O al menos, «casi imposible» de hackear. Pero ha salido a la luz una herramienta que sí lo permite. Te contamos cómo funciona y de qué va todo esto:

¿Cómo funciona KRACK? La herramienta que hackea WiFis con WPA2

Su descubridor, Mathy Vanhoef, nos lo ha contado todo al respecto en la web de krackattacks.com. Por el momento, sabemos que estamos ante un ataque efectivo ante cualquier red WPA2, tanto de empresas como de hogares. Por lo que cualquiera esta en peligro ahora mismo, incluso cambiando la contraseña. Así que si te sueles conectar a redes WiFi con esta encriptación, que hasta ahora creíamos totalmente segura, ten cuidado porque podrían hacerse con tu clave y acceder a tus datos.

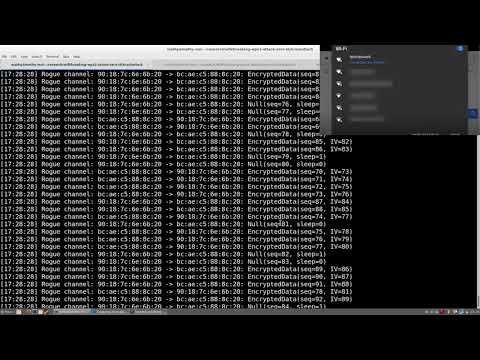

Si quieres saber cómo funcionaría KRACK de cara a hackear redes WiFi con una encriptación de WPA2, a continuación el propio Vanhoef nos ha sorprendido con una simulación en vídeo:

No te pierdas el funcionamiento de KRACK en vídeo

En el vídeo podemos ver un hackeo a una red WPA2 a través de una reinstalación de clave contra un smartphone Android. Por medio de esto podrían descifrarse todos los datos. Tanto es así, que se consideran especialmente vulnerables los equipos que tengan Linux o Android 6.0 y superior, porque se puede engañar para que reinstalen una clave falsa en versiones de wpa_supplicant 2.4 o superior.

¿Qué datos de la víctima puede extraer KRACK?

Más de lo que te imaginas: credenciales, sitios web que visitas y mucha más información. Podrá saber prácticamente lo que haces.

Ojo, tenemos buenas noticias porque esta vulnerabilidad es parcheable

Es probable que el fabricante lance pronto un parche de seguridad para proteger a los usuarios de esta vulnerabilidad. Por eso, si recibes una actualización oficial en tu ordenador o smartphone, lo mejor es que actualices cuanto antes.

Por el momento es la única vía de escape que tenemos, ya que cambiar la contraseña o usar AES no surgirá ningún efecto. Solo queda hacer lo que menos nos gusta: esperar.